En windows, cualquiera de sus versiones, existen diferentes formas de que un ejecutable se inicie con el sistema. Casi todas las opciones siempre tiene que ver con los registros de windows, pero otros no tienen nada que ver, como por ejemplo el inicio como servicio de windows.

En windows, cualquiera de sus versiones, existen diferentes formas de que un ejecutable se inicie con el sistema. Casi todas las opciones siempre tiene que ver con los registros de windows, pero otros no tienen nada que ver, como por ejemplo el inicio como servicio de windows.

Este es un recopilatorio de las diferentes formas que hay para iniciar cualquier ejecutable con el sistema de Windows y de como encontrar los ejecutables que se incian sin que nos demos cuenta.

Como modificar los registros que vamos a nombrar

Si queremos probar lo que mostramos en el artículo tenemos 2 opciones:

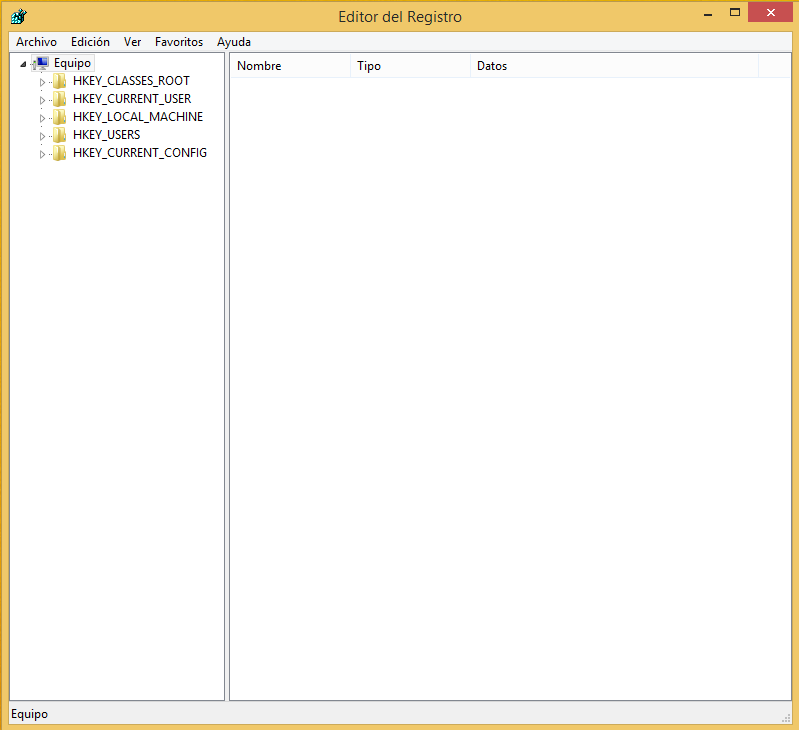

Regedit

Es un editor gráfico de registros de windows, lo ejecutaremos estando en el escritorio de windows y pulsando la tecla windows+r iniciaremos el dialogo de ejecución de programas, le introduces regedit y saldrá el editor. tendrá que ser algo parecido a la ventana que aparec abajo que aparece abajo.

Es un editor gráfico de registros de windows, lo ejecutaremos estando en el escritorio de windows y pulsando la tecla windows+r iniciaremos el dialogo de ejecución de programas, le introduces regedit y saldrá el editor. tendrá que ser algo parecido a la ventana que aparec abajo que aparece abajo.

Para poder acceder a los diferentes apartados de las keys solo hay que ir abriendo las flechas y navegando como si fueran carpetas.

Consola

Aquí no hay mas misterio que la terminal de siempre para windows. Usaremos comandos para modificar los registros de windows. Esta será la opción que nosotros usaremos. Sería algo parecido a poner esto en consola.

reg add HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run /f /v ejemplp /d c:\ejemplo.exe

No será solo para los registros, también para las otras opciones.

Los métodos

Para habilitar uno de los métodos de tipo Registro se puede utilizar este comando, cambiando "Clave/Registro" por el valor del registro:

reg add "Clave/Registro" /f /v Shell /d "explorer.exe,c:\ejemplo.exe"

Para deshabilitarlo:

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\" /f /v Shell /d "explorer.exe"

1. Scheduled

- Tipo de Método: Programador de tareas

- Clave/Acceso: Programa schtasks

- Comando para habilitarlo:

schtasks /create /tn "ejemplo" /tr "C:\ejemplo.exe" /sc onlogon /f

- Comando deshabilitarlo:

schtasks /delete /tn "V9" /f

- Cuando se inicia: 1º - Se ejecutan ANTES de iniciar el Desktop

2. Run en Winlogon

- Tipo de Método: Registro

- Clave/Acceso: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell

- Cuando se inicia: 2º - Se ejecutan ANTES de iniciar el Desktop

3. RunOnce en HKLM

- Tipo de Método: Registro

- Clave/Acceso: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

- Comando para habilitarlo:

- Cuando se inicia: 3º - Se ejecutan ANTES de iniciar el Desktop

- Comentario: Hasta que no finalice el proceso, no se continuará la carga normal del sistema

4. Run en componente de ActiveX

- Tipo de Método: Registro

- Clave/Acceso: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components{2EAA7630-C1E5-CA0F-0807-050503010603}\StubPath

- Comando para habilitarlo:

reg delete HKLM\SOFTWARE\Microsoft\Active Setup\Installed Components\{2EAA7630-C1E5-CA0F-0807-050503010603}\

reg delete HKCU\SOFTWARE\Microsoft\Active Setup\Installed Components\{2EAA7630-C1E5-CA0F-0807-050503010603}\

reg add HKLM\SOFTWARE\Microsoft\Active Setup\Installed Components\{2EAA7630-C1E5-CA0F-0807-050503010603} /f /v StubPath /d c:\ejemplo.exe

- Comando deshabilitarlo:

reg delete HKLM\SOFTWARE\Microsoft\Active Setup\Installed Components\{2EAA7630-C1E5-CA0F-0807-050503010603}\

reg delete HKCU\SOFTWARE\Microsoft\Active Setup\Installed Components\{2EAA7630-C1E5-CA0F-0807-050503010603}\

reg delete HKLM\SOFTWARE\Microsoft\Active Setup\Installed Components\{2EAA7630-C1E5-CA0F-0807-050503010603} /f /v StubPath

- Cuando se inicia: 4º - Se ejecutan ANTES de iniciar el Desktop

- Comentario: Hasta que no finalice el proceso, no se continuará la carga normal del sistema. Notese que se deben borran antes los registros indicados para que funcione correctamente

5. Run en HKLM

- Tipo de Método: Registro

- Clave/Acceso: HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

- Cuando se inicia: 5º - Se ejecutan DESPUES de iniciar el Desktop

6. Run en Policies

- Tipo de Método: Registro

- Clave/Acceso: HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

- Cuando se inicia: 6º - Se ejecutan DESPUES de iniciar el Desktop

7. Run en HKCU

- Tipo de Método: Registro

- Clave/Acceso: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- Cuando se inicia: 7º - Se ejecutan DESPUES de iniciar el Desktop

8. Win32: All Users Startup Folde

- Tipo de Método: Carpeta de inicio

- Clave/Acceso: C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup

copy /y ejemplo.exe %ALLUSERSPROFILE%\Microsoft\Windows\Start Menu\Programs\Startup\ejemplo.exe

- Comando deshabilitarlo:

del /f /q %ALLUSERSPROFILE%\Microsoft\Windows\Start Menu\Programs\Startup\ejemplo.ex

- Cuando se inicia: 8º - Se ejecutan DESPUES de iniciar el Desktop

9. Win32: Startup Folder

- Tipo de Método: Carpeta de inicio

- Clave/Acceso: C:\Users\

\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup

copy /y ejemplo.exe %APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup\ejemplo.exe

- Comando deshabilitarlo:

del /f /q %APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup\ejemplo.exe

- Cuando se inicia: 9º - Se ejecutan DESPUES de iniciar el Desktop

10. Run en HKLM (Solo 64)

- Tipo de Método: Registro

- Clave/Acceso: HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Run

- Cuando se inicia: No comprobado

- Comentario: Solo funciona en versiones de 64 bits

11. RunOnce en HKLM (Solo 64)

- Tipo de Método: Registro

- Clave/Acceso: HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\RunOnce

- Cuando se inicia: No comprobado

- Comentario: Solo funciona en versiones de 64 bits

12. Servicio

- Tipo de Método: Servicio de windows

- Clave/Acceso: sc.exe

sc create <nombreservicio> start= auto binpath=C:\ejemplo.exe

- Comando deshabilitarlo:

sc delete <nombreservicio>

- Cuando se inicia: No comprobado

13. Command en HKCR

- Tipo de Método: Registro

- Clave/Acceso: HKEY_CLASSES_ROOT\exefile\shell\open\command

reg add "HKCR\exefile\shell\open\command" /v ejemplo /t REG_SZ /d "c:\ejemplo.exe" "%1" "%*" /f

- Comando deshabilitarlo:

reg delete "HKCR\exefile\shell\open\command" /v ejemplo

- Cuando se inicia: Se ejecutará cuando se inicie cualquier archivo exe

14. Command en HKCR

- Tipo de Método: Registro

- Clave/Acceso: HKEY_CLASSES_ROOT\comfile\shell\open\command

reg add "HKCR\comfile\shell\open\command" /v ejemplo /t REG_SZ /d "c:\ejemplo.exe" "%1" "%*" /f

- Comando deshabilitarlo:

reg delete "HKCR\comfile\shell\open\command" /v ejemplo

- Cuando se inicia: Se ejecutará cuando se inicie cualquier archivo exe

15. Command en HKCR

- Tipo de Método: registro

- Clave/Acceso: HKEY_CLASSES_ROOT\batfile\shell\open\command

reg add "HKCR\batfile\shell\open\command" /v ejemplo /t REG_SZ /d "c:\ejemplo.exe" "%1" "%*" /f

- Comando deshabilitarlo:

reg delete "HKCR\batfile\shell\open\command" /v ejemplo

- Cuando se inicia: Se ejecutará cuando se inicie cualquier archivo bat

16. Command en HKCR

- Tipo de Método: registro

- Clave/Acceso: HKEY_CLASSES_ROOT\htafile\Shell\Open\Command

reg add "HKCR\htafile\shell\open\command" /v ejemplo /t REG_SZ /d "c:\ejemplo.exe" "%1" "%*" /f

- Comando deshabilitarlo:

reg delete "HKCR\htafile\shell\open\command" /v ejemplo

- Cuando se inicia: Se ejecutará cuando se inicie cualquier archivo hta(html)

17. Command en HKCR

- Tipo de Método: registro

- Clave/Acceso: HKEY_CLASSES_ROOT\piffile\shell\open\command

reg add "HKCR\piffile\shell\open\command" /v ejemplo /t REG_SZ /d "c:\ejemplo.exe" "%1" "%*" /f

- Comando deshabilitarlo:

reg delete "HKCR\piffile\shell\open\command" /v ejemplo

- Cuando se inicia: Se ejecutará cuando se inicie cualquier archivo pif

18. Command en HKCR

- Tipo de Método: registro

- Clave/Acceso: HKEY_LOCAL_MACHINE\Software\Classes\batfile\shell\open\command

reg add "HKLM\Software\Classes\batfile\shell\open\command" /v ejemplo /t REG_SZ /d "c:\ejemplo.exe" "%1" "%*" /f

- Comando deshabilitarlo:

reg delete "HKLM\Software\Classes\batfile\shell\open\command" /v ejemplo

- Cuando se inicia: Se ejecutará cuando se inicie cualquier archivo bat

19. Command en HKCR

- Tipo de Método: registro

- Clave/Acceso: HKEY_LOCAL_MACHINE\Software\Classes\comfile\shell\open\command

reg add "HKLM\Software\Classes\comfile\shell\open\command" /v ejemplo /t REG_SZ /d "c:\ejemplo.exe" "%1" "%*" /f

- Comando deshabilitarlo:

reg delete "HKLM\Software\Classes\comfile\shell\open\command" /v ejemplo

- Cuando se inicia: Se ejecutará cuando se inicie cualquier archivo com

20. Command en HKCR

- Tipo de Método: registro

- Clave/Acceso: HKEY_LOCAL_MACHINE\Software\Classes\exefile\shell\open\command

reg add "HKLM\Software\Classes\exefile\shell\open\command" /v ejemplo /t REG_SZ /d "c:\ejemplo.exe" "%1" "%*" /f

- Comando deshabilitarlo:

reg delete "HKLM\Software\Classes\exefile\shell\open\command" /v ejemplo

- Cuando se inicia: Se ejecutará cuando se inicie cualquier archivo exe

21. Command en HKCR

- Tipo de Método: registro

- Clave/Acceso: HKEY_LOCAL_MACHINE\Software\Classes\htafile\shell\open\command

reg add "HKLM\Software\Classes\htafile\shell\open\command" /v ejemplo /t REG_SZ /d "c:\ejemplo.exe" "%1" "%*" /f

- Comando deshabilitarlo:

reg delete "HKLM\Software\Classes\htafile\shell\open\command" /v ejemplo

- Cuando se inicia: Se ejecutará cuando se inicie cualquier archivo hta(html)

22. Command en HKCR

- Tipo de Método: registro

- Clave/Acceso: HKEY_LOCAL_MACHINE\Software\Classes\piffile\shell\open\command

reg add "HKLM\Software\Classes\piffile\shell\open\command" /v ejemplo /t REG_SZ /d "c:\ejemplo.exe" "%1" "%*" /f

- Comando deshabilitarlo:

reg delete "HKLM\Software\Classes\piffile\shell\open\command" /v ejemplo

- Cuando se inicia: Se ejecutará cuando se inicie cualquier archivo pif

Como encontrar otros registros de windows para iniciar un exe automáticamente

Existen muchos registros en windows que se inician con el sistema o con la ejecución de un programa. Una forma de encontrarlos es con el mismo programa de Regedit. Una vez lo inicias vas a el arbol de carpetas y pinxas en la raiz, que pondrá algo así como Equipo.

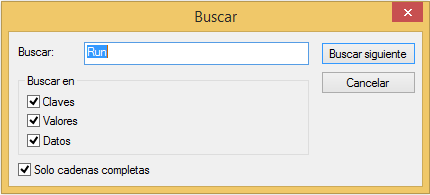

Una vez hayas seleccionado equipo vas a Menu > Edicion > Buscar ... te saldrá una ventana como la siguiente.

Pones que quieres buscar "Run" y marcas que quieres buscar en Claves, Valores, Datos y además Solo cadenas completas. Tardará un poco en salir resultados pero al final te saldrá el primer registro encontrado, le vas dando a Menu > Edición > Buscar siguiente o puedes darle a F3 y te irán saliendo los demás.

Pones que quieres buscar "Run" y marcas que quieres buscar en Claves, Valores, Datos y además Solo cadenas completas. Tardará un poco en salir resultados pero al final te saldrá el primer registro encontrado, le vas dando a Menu > Edición > Buscar siguiente o puedes darle a F3 y te irán saliendo los demás.

Pueden salirte muchos registros, está es una lista que sale en una de las páginas de la webgrafia.

HKLM\System\CurrentControlSet\Control\Terminal Server\Wds\rdpwd\StartupPrograms

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\AppSetup

HKLM\Software\Policies\Microsoft\Windows\System\Scripts\Startup

HKCU\Software\Policies\Microsoft\Windows\System\Scripts\Logon

HKLM\Software\Policies\Microsoft\Windows\System\Scripts\Logon

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Userinit

HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System\Shell

HKCU\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell

HKLM\Software\Microsoft\Windows\CurrentVersion\Policies\System\Shell

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Taskman

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\Install\Software\Microsoft\Windows\CurrentVersion\Runonce

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\Install\Software\Microsoft\Windows\CurrentVersion\RunonceEx

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\Install\Software\Microsoft\Windows\CurrentVersion\Run

HKCU\Software\Microsoft\Windows NT\CurrentVersion\Windows\Load

HKCU\Software\Microsoft\Windows NT\CurrentVersion\Windows\Run

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKCU\Software\Microsoft\Windows\CurrentVersion\Run

HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce\Setup\

HKCU\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\Install\Software\Microsoft\Windows\CurrentVersion\Runonce

HKCU\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\Install\Software\Microsoft\Windows\CurrentVersion\RunonceEx

HKCU\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\Install\Software\Microsoft\Windows\CurrentVersion\Run

HKLM\SOFTWARE\Classes\Protocols\Filter

HKLM\SOFTWARE\Classes\Protocols\Handler

HKCU\SOFTWARE\Microsoft\Internet Explorer\Desktop\Components

HKLM\SOFTWARE\Microsoft\Active Setup\Installed Components

HKCU\SOFTWARE\Microsoft\Active Setup\Installed Components

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\SharedTaskScheduler

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\ShellServiceObjectDelayLoad

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\ShellServiceObjectDelayLoad

HKLM\Software\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks

HKCU\Software\Classes\*\ShellEx\ContextMenuHandlers

HKLM\Software\Classes\*\ShellEx\ContextMenuHandlers

HKCU\Software\Classes\AllFileSystemObjects\ShellEx\ContextMenuHandlers

HKLM\Software\Classes\AllFileSystemObjects\ShellEx\ContextMenuHandlers

HKCU\Software\Classes\Folder\ShellEx\ContextMenuHandlers

HKLM\Software\Classes\Folder\ShellEx\ContextMenuHandlers

HKCU\Software\Classes\Directory\ShellEx\ContextMenuHandlers

HKLM\Software\Classes\Directory\ShellEx\ContextMenuHandlers

HKCU\Software\Classes\Directory\Background\ShellEx\ContextMenuHandlers

HKLM\Software\Classes\Directory\Background\ShellEx\ContextMenuHandlers

HKCU\Software\Classes\Folder\Shellex\ColumnHandlers

HKLM\Software\Classes\Folder\Shellex\ColumnHandlers

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\ShellIconOverlayIdentifiers

HKLM\Software\Microsoft\Windows\CurrentVersion\Explorer\ShellIconOverlayIdentifiers

HKCU\Software\Microsoft\Ctf\LangBarAddin

HKLM\Software\Microsoft\Ctf\LangBarAddin

HKCU\Software\Microsoft\Windows\CurrentVersion\Shell Extensions\Approved

HKLM\Software\Microsoft\Windows\CurrentVersion\Shell Extensions\Approved

HKLM\Software\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects

HKCU\Software\Microsoft\Internet Explorer\UrlSearchHooks

HKLM\Software\Microsoft\Internet Explorer\Toolbar

HKCU\Software\Microsoft\Internet Explorer\Explorer Bars

HKLM\Software\Microsoft\Internet Explorer\Explorer Bars

HKCU\Software\Microsoft\Internet Explorer\Extensions

HKLM\Software\Microsoft\Internet Explorer\Extensions

HKLM\System\CurrentControlSet\Services

HKLM\System\CurrentControlSet\Services

HKLM\System\CurrentControlSet\Control\Session Manager\BootExecute

HKLM\System\CurrentControlSet\Control\Session Manager\SetupExecute

HKLM\System\CurrentControlSet\Control\Session Manager\Execute

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Image File Execution Options

HKLM\Software\Microsoft\Command Processor\Autorun

HKCU\Software\Microsoft\Command Processor\Autorun

HKLM\SOFTWARE\Classes\Exefile\Shell\Open\Command\(Default)

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\Appinit_Dlls

HKLM\System\CurrentControlSet\Control\Session Manager\KnownDlls

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\System

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\UIHost

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\Notify

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\GinaDLL

HKCU\Control Panel\Desktop\Scrnsave.exe

HKLM\System\CurrentControlSet\Control\BootVerificationProgram\ImagePath

HKLM\System\CurrentControlSet\Services\WinSock2\Parameters\Protocol_Catalog9

HKLM\SYSTEM\CurrentControlSet\Control\Print\Monitors

HKLM\SYSTEM\CurrentControlSet\Control\SecurityProviders\SecurityProviders

HKLM\SYSTEM\CurrentControlSet\Control\Lsa\Authentication Packages

HKLM\SYSTEM\CurrentControlSet\Control\Lsa\Notification Packages

HKLM\SYSTEM\CurrentControlSet\Control\Lsa\Security Packages

HKLM\SYSTEM\CurrentControlSet\Control\NetworkProvider\Order

HKCU\Software\Microsoft\Windows NT\CurrentVersion\Windows\load

HKCR\batfile\shell\open\command

HKCR\comfile\shell\open\command

HKCR\exefile\shell\open\command

HKCR\htafile\shell\open\command

HKCR\piffile\shell\open\command

HKLM\Software\Classes\batfile\shell\open\command

HKLM\Software\Classes\comfile\shell\open\command

HKLM\Software\Classes\exefile\shell\open\command

HKLM\Software\Classes\htafile\shell\open\command

HKLM\Software\Classes\piffile\shell\open\command

HKLM\System\CurrentControlSet\Control\Class\{4D36E96B-E325-11CE-BFC1-08002BE10318}\UpperFilters

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\VmApplet

HKLM\Software\Microsoft\Windows NT\CurrentVersion\InitFileMapping

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Aedebug

HKLM\Software\Classes\CLSID\{CLSID}\Implemented Categories\{00021493-0000-0000-C000-000000000046}

HKLM\Software\Classes\CLSID\{CLSID}\Implemented Categories\{00021494-0000-0000-C000-000000000046}

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.bat\Application

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.cmd\Application

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.com\Application

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.exe\Application

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.hta\Application

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.pif\Application

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.scr\Application

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.bat\ProgID

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.cmd\ProgID

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.com\ProgID

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.exe\ProgID

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.hta\ProgID

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.pif\ProgID

HKCU\Software\Microsoft\Windows\CurrentVersion\Explorer\FileExts\.scr\ProgID

Webgrafia

Recopilación de formas y lista númerada del arranque en el sistema. http://foro.elhacker.net/analisis_y_diseno_de_malware/aporte_9_metodos_de_autoinicio_en_un_solo_script-t413898.0.html

Recopilación de formas y formas de sacar claves del registro con run con busquedas. http://www.karmany.net/sistema-operativo/31-windows/225-programas-al-inicio-de-windows-que-programas-se-inician-con-windows